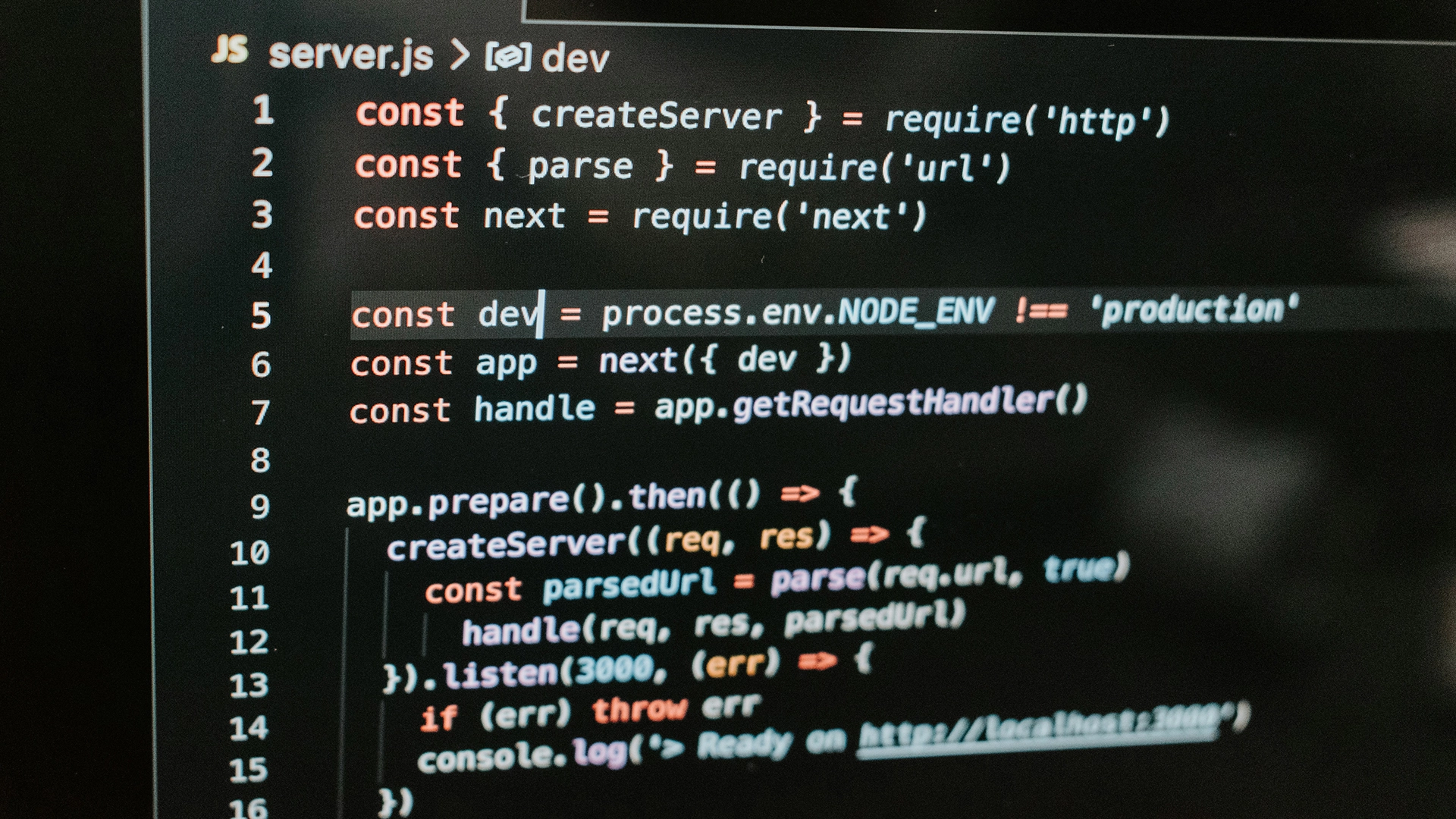

Photo by James Wiseman on Unsplash

Il Framework Open Source Next.js Colpito da una Critica Vulnerabilità di Sicurezza

I ricercatori hanno recentemente rivelato una vulnerabilità di sicurezza in Next.js, un framework React open-source ampiamente utilizzato, che permette a soggetti malevoli di bypassare l’autorizzazione nel middleware e ottenere accesso ai sistemi. La falla, etichettata come CVE-2025-29927, è stata mitigata da Vercel.

Di fretta? Ecco i fatti in breve:

- I ricercatori di cybersecurity Allam Yasser e Allam Rachid hanno rivelato una vulnerabilità nel popolare framework Next.js

- Il difetto, identificato come CVE-2025-29927, permetteva agli attori malevoli di eludere l’autorizzazione nel middleware.

- Vercel ha preso provvedimenti e ha condiviso le patch per tutte le versioni colpite e gli aggiornamenti pochi giorni dopo.

Secondo Cyberscoop, Allam Yasser e Allam Rachid, ricercatori di cybersecurity, hanno individuato la vulnerabilità il 27 febbraio e l’hanno segnalata a Vercel, l’azienda di cloud che ha creato e mantiene Next.js.

Vercel ha riconosciuto la vulnerabilità e ha rilasciato delle correzioni per tutte le versioni interessate circa due settimane dopo. Venerdì scorso, l’azienda ha anche emesso un avviso di sicurezza.

“Raccomandiamo che tutti i dispiegamenti self-hosted di Next.js che utilizzano next start e output: ‘standalone’ dovrebbero aggiornarsi immediatamente”, afferma l’avviso di Next.js.

Il documento spiega che le applicazioni interessate sono quelle auto-ospitate e che attualmente utilizzano Middleware. Le applicazioni ospitate su Vercel, Netlify o “distribuite come esportazioni statiche” non sono colpite dalla vulnerabilità CVE-2025-29927. A quelle che utilizzano Cloudflare si consiglia di attivare una regola Managed WAF.

“Non siamo a conoscenza di alcun exploit attivo,” ha detto Ty Sbano, Chief Information Security Officer (CISO) presso Vercel, a Cyberscoop. “Se qualcuno ospita un’applicazione Next.js al di fuori di Vercel, non avremmo visibilità sul runtime o sulle loro analisi. Piattaforme come Vercel e Netlify non sono state colpite.”

La società di cloud non dispone di dati precisi su quanti applicativi che utilizzano Next.js siano attivi su piattaforme autogestite.

Rachid ha condiviso un articolo su questo blog, Next.js e il middleware corrotto: l’artefatto di autorizzazione, con ulteriori dettagli sulla loro ricerca per svelare il difetto che colpisce milioni di utenti.

“Una vulnerabilità critica può verificarsi in qualsiasi software, ma quando colpisce uno dei framework più popolari, diventa particolarmente pericolosa e può avere gravi conseguenze per l’ecosistema più ampio”, ha scritto Rachid.

L’esperta ha anche affrontato il tempo di risposta dell’azienda nel mitigare il rischio. “La vulnerabilità è stata affrontata in alcuni giorni dal team di Vercel, ma va sottolineato che una volta che ne sono venuti a conoscenza, una correzione è stata impegnata, fusa e implementata in una nuova versione nel giro di poche ore (inclusi i backport).”

Qualche giorno fa, gli esperti di cybersecurity di Pillar Security hanno recentemente scoperto una vulnerabilità in due popolari assistenti di programmazione, GitHub Copilot e Cursor.

Storia precedente

Storia precedente

Ultimi articoli

Ultimi articoli

Lascia un commento

Annulla